Bei der Ppam-Ransomware handelt es sich um eine Malware, die Verschleierungstaktiken, Scareware-Techniken und Kryptographie verwendet, um Windows-Betriebssysteme zu kompromittieren. Außerdem macht sie meisten Dateien unzugänglich und fordert Lösegeld von den Opfern, wenn diese ihre Daten entschlüsseln möchten. Krypto-Viren zählen zu den hartnäckigsten Viren. Selbst wenn Sie die Malware loswerden, bleiben Dateien gesperrt. Die einzigen, die wissen, wie man alles entschlüsselt, sind die Virenentwickler.

Ppam Ransomware Schnelle Links

- Was ist die Ppam-Ransomware?

- So verbeitet sich die Ppam-Ransomware

- So entfernen Sie den Ppam-Virus

- So stellen Sie Dateien wieder her, die von der Ppam-Ransomware-gesperrt wurden

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich Ppam-Ransomware mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von Ppam-Ransomware ab.

- Shritt 3. Stellen Sie die von Ppam-Ransomware betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

(Win)

Hinweis: Spyhunter findet Parasiten wie Ppam-Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Ppam-Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Kürzlich hat ein als

# auf Twitter bekannter Malwareforscher darüber berichtet, dass sich der Ppam-Virus im ganzen Netz ausbreitet und Geld von seinen Opfern erpresst. Wenn Ihre Dateien nicht mehr geöffnet werden können, die Endung .ppam tragen und sich auf dem Desktop einige seltsame Notepad-Textdateien befinden, sind Sie höchstwahrscheinlich auch einer dieser unglücklichen Benutzer. Wir wissen nicht, ob Ihr System infiziert wurde, weil Sie kein seriöses Virenschutzprogramm haben oder die Ppam-Ransomware neue Einfallswege nutzt. Wir sind uns sicher, dass Sie sich jetzt Sorgen machen und Hilfe benötigen, um diesen unangenehmen Virus sofort entfernen zu können.

In diesem Artikel finden Sie alle wichtigen Informationen über die

Ppam-Ransomware und erfahren alles darüber, wie sie funktioniert. Außerdem zeigen wir Ihnen, wie Sie den Schädling löschen und möglicherweise verschlüsselte .PAM-Dateien wiederherstellen können. Lesen Sie weiter, wenn wir Ihr Interesse geweckt haben.

Was ist die Ppam-Ransomware?

Die Gerüchte über das Verschwinden der Ransomware trafen nicht ganz zu, da offensichtlich immer mehr Erpressungstrojaner im Cyberspace auftauchen. Ppam ist eine seit Kurzem aktiver Kryptovirus, der Anwender erpresst, deren persönliche Daten sperrt und im Austausch gegen ein Lösegeld einen Dechiffrierschlüssel verspricht. Beim geforderten Lösegeld in Höhe von 0,197 Bitcoin ($700) handelt es sich definitiv nicht um einen Betrag, den man einfach so in der Brieftasche mit sich herumträgt.

Allerdings liegt die Lösegeldsumme unter den im Durschschnitt geforderten $1000. Vielleicht attackiert der Schädling hauptsächlich deshalb wohlhabende englischsprachige Länder.

Die Ppam-Ransomware funktioniert technisch wie jeder beliebige Erpressungstrojaner, z. B. Crypt0r, Ahihi, Boom, Vulston usw. Ein Malware-Forscher behauptete jedoch, dass es sich um eine neue Variante des Virus Globeimposter 2.0 handeln könne. Dies führt zu der Schlussfolgerung, dass selbst wenn die zur Verschlüsselung verwendeten Chiffren unbekannt sind, es sich höchstwahrscheinlich um denselben symmetrischen RSA-Algorithmus handelt.

Sobald sich der Ppam-Virus ins System eingeschlichen hat, die wichtigsten Ordner in Beschlag genommen hat, den Virenschutz umgangen hat und sich tief ins System eingegraben hat, sucht er nach anhand von Dateiendungen nach Dateien, die er verschlüsseln kann. Bei diesen Daten handelt es sich in der Regel um Bilder, Videos und Dokumente, also alles mit Ausnahme von Systemdateien. Auf diese Weise kann das Opfer den Computer weiterhin verwenden, um die weiteren Anweisungen zu befolgen und das Lösegeld zu bezahlen. Nach der Verschlüsselung fügt die Ppam-Ransomware am Ende der betroffenen Dateinamen die Zeichenfolge ‚.ppam‘ hinzu (‚importantfile.pdf‘ wird dann zu ‚importantfile.pdf.ppam‘) und legt die Lösegeldforderung ‚Restore-My-Files.txt‘ auf dem Desktop ab, in der dem Nutzer die Lage erklärt wird:

Ihre Dateien sind verschlüsselt!

Für die Datenwiederherstellung ist ein Dekryptor notwendig.

So kaufen Sie den Dekryptor:

—————————————————–

- Laden Sie den „Tor Browser“ von https://www.torproject.org/ herunter und installieren Sie ihn.

- Öffnen Sie diesen Link im „Tor Browser“

http://huhighwfn4jihtlz.onion/sdlsnhtjwbhr

Achtung! Dieser Link ist nur über den „Tor Browser“ verfügbar.

————————————————————

Kostenlose Entschlüsselung als Garantie.

Bevor Sie bezahlen, können Sie uns 2 Dateien zur kostenlosen Entschlüsselung senden.

————————————————————

alternative Adresse – http://isb5f7dxc6gjpprt.onion/sdlsnhtjwbhr

Einzigartige ID

Die Lösegeldforderung enthält nicht viele Informationen außer dem Tor-Browser-Link, den die Opfer anklicken müssen, um herauszufinden, was die Erpresser verlangen. Wir haben herausgefunden, dass die Erpresser

700 Dollar (0.197 BTC) innerhalb von zwei Tagen verlangen. Nach Ablauf dieser Frist verdoppelt sich das Lösegeld.

auf 0,394 BTC (1422,74 $). Sie bieten auch an, 2 gesperrte Dateien kostenlos zu entschlüsseln, um zu beweisen, dass sie nicht lügen. Hackern zu vertrauen ist jedoch keine gute Idee, da auch das Geld nehmen können, ohne den Dekryptor herauszurücken. Befolgen Sie nicht, was die Ppam-Ransomware von Ihnen verlangt, sondern halten sich an unsere Anleitung und entfernen den Virus, bevor weitere Dateien infiziert werden.

So verbeitet sich die Ppam-Ransomware

Der Ppam-Virus verbeitet sich wie die meisten anderen Erpressungstrojaner über schädliche E-Mail-Anhänge. Für Kriminelle stellt das eine beliebte Methode dar, mit der sie ihre Machwerke leichter verteilen können, als dies z. B. mit P2P-Netzwerke, Drive-by-Downloads, Trojanern, Web-Injektionen usw. möglich wäre, da dafür mehr technisches Wissen und entsprechende Mittel erforderlich sind. Die Entwickler von Kryptoviren benötigen nur Unmengen an Mailadressen potenzieller Opfer, die man im Darknet kaufen oder mittels Landing-Page-Spam sammeln kann. Sobald die Kriminellen genug Mail-Adressen zusammen haben, um die Ppam-Ransomware zu verteilen, versenden sie Hunderte, wenn nicht Tausende oder gar Millionen (wie bei Locky) Social-Engineerin-Mails.

Diese Meldungen sind äußerst irreführend und in der Regel kurz, aber faszinierend / beängstigend und drängen auf das Öffnen der hinzugefügten .docx oder .pdf-Datei. Wenn Sie Genauer hinsehen und den Absender analysieren, werden Sie sehen, dass es sich immer um eine zwielichtige Domain handelt. Trotzdem sind diese Mails aber anscheinend so überzeugend geschrieben, dass die Leser selbst die zahlreichen Rechtschreibfehler übersehen. Die Mail mit dem Ppam-Erpressungstrojaner können sich als Schreiben von Behörden, Krankenhäusern, Anwälten, Kunden Ihrers Unternehmens usw. ausgeben. Da die Mail keine eindeutigen Informationen enthält, öffnen die Opfer bereitwillig die Anhänge und aktivieren Makros. So wird der Virus installiert. Und Sie erraten leicht, was dann passiert.

So entfernen Sie den Ppam-Virus

Die Ppam-Ransomware ist kein Problem, wenn man ein frisches Backup hat. Anderenfalls ist sie eine ziemlich besorgniserregende Infektion. Backups (Sie finden die ganze Anleitung zum Wiederherstellen von Windows weiter unten) stellen in diesem Fall die beste Lösung dar. Viele haben haben aber keine Backups. Ist das der Fall, dann kann die Entfernung und das Wiederherstellen einiges an Zeit beanspruchen. Zudem ist das Ergebnis in diesem Fall ungewiss. Bevor Sie Dateien zurückbekommen, müssen Sie den Ppam-Virus entfernen. Andernfalls können Sie Ihre Daten doppelt sperren, ohne dass Sie die Möglichkeit haben, sie wiederzuerlangen.

Der beste Weg, um den Ppam-Virus zu entfernen, ist die Verwendung der Malware-Beseitigungsprogramme Spyhunter, Reimage oder Malwarebytes. Hierbei handelt es sich um hochentwickelte Anti-Spyware-Produkte, die Sie bei Schädlingsbefall unterstützen. Es ist völlig egal, für welche Software Sie sich entscheiden, da der Ppam-Kryptovirus laut Virustotal.com sehr gut erkannt wird, solange es sich nicht um ein betrügerisches Antivirenprogramm handelt.

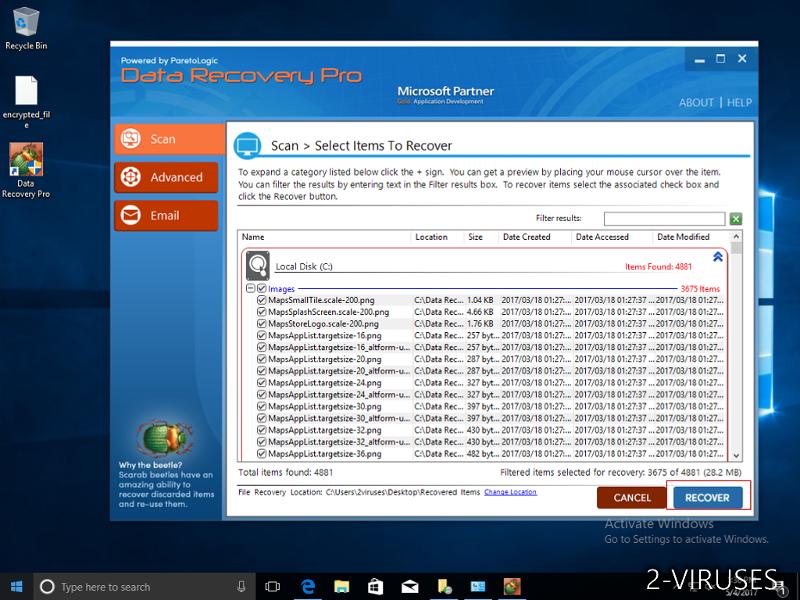

So stellen Sie Dateien wieder her, die von der Ppam-Ransomware-gesperrt wurden

Wie Sie wissen, werden durch das Löschen des Ppam-Virus oder anderer Ransomware die betroffenen Dateien nicht automatisch entschlüsselt. Dafür benötigen Sie ein spezielles Werkzeug. Eine Möglichkeit ist es, die Hacker zu bezahlen und darauf zu hoffen, dass sie Inen das Tool senden. (Wir raten dringend davon ab.). EIne weitere Möglichkeit besteht darin, sich online das größte Anti-Ransomware-Projekt anzusehen und zu sehen, was dort im Angebot ist: Nomoreransom.org Leider haben Cybersecurity-Spezialisten zum jetzigen Zeitpunkt noch keinen offiziellen Dekryptor veröffentlicht. Leeren Sie nicht überstürzt Ihren Geldbeutel für diese Verbrecher.

Anscheinend kann die Ppam-Ransomware Schattenkopien löschen. Es gibt jedoch viele Fälle und die Wahrscheinlichkeit, dass der Virus nicht vollständig installiert wurde. Es kann also nicht schaden, eine solche Wiederherstellung zu versuchen. Es gibt außerdem ein Paar Datenwiederherstellungsprogramme, die Sie weiter unten bei den manuellen Entfernungshinweisen finden. Wenn das nicht funktioniert, lassen Sie die Dateien einfach irgendwo auf Ihrem PC gespeichert und prüfen Sie regelmäßig, ob es bereits einen offiziellen Entschlüssler gibt.

Programme zur automatischen Entfernung von Malware

(Win)

Hinweis: Spyhunter findet Parasiten wie Ppam Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Ppam Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich Ppam-Ransomware mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Ppam ransomware in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von Ppam-Ransomware ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Ppam ransomware in Verbindung stehen, zu entfernen.

Shritt 3. Stellen Sie die von Ppam-Ransomware betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Ppam ransomware, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow Explorer

Der Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.