Die Zepto Ransomware ist eine neue Version der Locky Ransomware, die am 27. Juni 2016 veröffentlicht wurde. Genau wie seine Vorgänger verwendet auch dieser Parasit einen asymmetrischen (RSA-2048 und AES-128) Verschlüsselungsalgorithmus. Doch diese neue Variante hat einige Besonderheiten.

Über die Zepto Ransomware

Die Zepto Ransomware wurde in JS (Javascript) verfasst. Sobald das Schurkenprogramm in Ihr System gelangt, lässt Windows das wsscript.exe Modul laufen und führt das Script aus. Es wird keine Überprüfung des Codes durchgeführt und kein Sicherheitsscan durchgeführt. Die ausführbare Datei .js verbindet sich mit dem C&C (Command&Control) Server, um die Nutzdaten der Ransomware herunterzuladen. Sobald diese heruntergeladen wurden, scannt der Verschlüsselungsvirus das Computersystem und sperrt die Dateien. Der Parasit zielt auf Dateien mit den folgenden Erweiterungen ab:

.3gp, .7z, .apk, .avi, .bmp, .cdr, .cer, .chm, conf, .css, .csv, .dat, .db, .dbf, .djvu, .dbx, .docm, ,doc, .epub, .docx .fb2, .flv, .gif, .gz, .iso .ibooks,.jpeg, .jpg, .key, .mdb .md2, .mdf, .mht, .mobi .mhtm, .mkv, .mov, .mp3, .mp4, .mpg .mpeg, .pict, .pdf, .pps, .pkg, .png, .ppt .pptx, .ppsx, .psd, .rar, .rtf, .scr, .swf, .sav, .tiff, .tif, .tbl, .torrent, .txt, .vsd,.wmv, .xls, .xlsx, .xps, .xml, .ckp, zip, .java, .py, .asm, .c, .cpp, .cs, .js, .php, .dacpac, .rbw, .rb, .mrg, .dcx, .db3, .sql, .sqlite3, .sqlite, .sqlitedb, .psd, .psp, .pdb, .dxf, .dwg, .drw, .casb, .ccp, .cal, .cmx, .cr2.

Die Zepto Cryptomalware gibt den verschlüsselten Dateien einen unglaublich langen Dateinamen. Ein Beispiel für den Namen einer verschlüsselten Datei ist 024BCD33-41D1-ACD3-3EEA-84083E322DFA.zepto. Die ID des Opfers sind die ersten 15 Zeichen des Dateinamens, nämlich 024BCD3341D1ACD3. Der Verschlüsselungsvirus ändert auch den Dateityp, welcher zu einer ZEPTO-Datei wird. Interessant ist, dass dieser Entschlüssler Dateien überschreibt und die Originalversionen löscht. Die Datei _HELP_instructions.bmp enthält die Lösegeldforderung und ersetzt den Desktop-Hintergrund. Die _HELP_instructions.html Dateien werden in jedem Order der verschlüsselten Dateien und auf dem Desktop des Opfers abgelegt. Die Nachricht lautet wie folgt:

!!! IMPORTANT INFORMATION !!!

All of your files are encrypted with RSA-2048 and AES-128 ciphers.

More information about the RSA and AES can be found here:

[links to wikipedia]Decrypting of your files is only possible with the private key and decrypt program, which is on our secret server.

To receive your private key follow one of the link

[Tor Web links given]If all of this addresses are not available, follow these steps:

[the instructions on how to download and install Tor Browser are given]!!! Your personal identification ID: A2E4B02F73265D55 !!!

Obwohl das in der Nachricht nicht angegeben ist, ist das geforderte Lösegeld dasselbe wie jenes der Locky Ransomware: 0,5 BTC (Bitcoins), was derzeit 319,86 USD entspricht. Das ist zwar nicht extrem viel Geld, es wäre aber dennoch schade, es zu verschwenden.

Wie wird die Zepto Ransomware verbreitet?

Der Zepto Virus ist ein Trojaner, der über infizierte .js Dateien verbreitet wird, die wie .doc oder .pdf Dateien aussehen und E-Mails angehängt werden, welche an die Opfer gesandt werden. Diese E-Mails landen in den Spam-Ordnern der Empfänger und werden als wichtige Dokumente von seriösen Unternehmen getarnt, wobei es sich um PayPal, FedEx oder regionale Institutionen, wie den Zoll etc., handeln könnte. Sobald der Anhang geöffnet wurden, nimmt das Problem seinen Lauf.

Wie entschlüsselt man Dateien, die von der Zepto Ransomware verschlüsselt wurden?

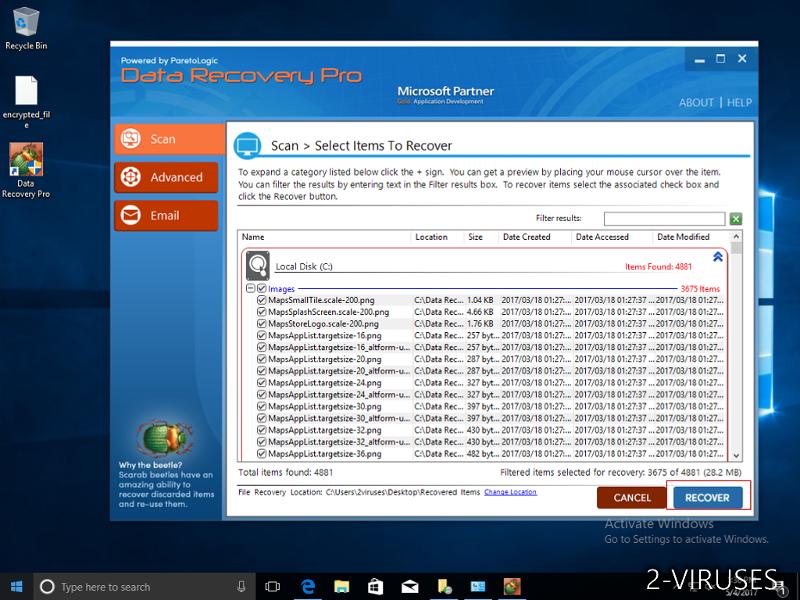

Leider gibt es für den Zepto Ransomware Virus – genau wie für die Locky Ransomware – noch keinen Entschlüssler. Falls ein Entschlüssler für Locky gefunden wird, wird sich dieser wahrscheinlich auch für Zepto eignen. Vorerst können Sie Ihre Daten nur wiederherstellen, indem Sie Datenwiederherstellungsprogramme, wie Software von Kaspersky Lab, R-Studio, PhotoRec etc., verwenden. Offensichtlich löscht dieser Entschlüssler – genau wie Locky – die Schattenkopien. Daher sind auch Shadow Volume Services nutzlos. Falls Sie Kopien Ihrer Dateien in einem externen Speichergerät oder –service aufbewahren, sind sie gerettet. Falls nicht, ist die Datenwiederherstellung mit professionellen Programmen die einzige Lösung. Es ist daher eine gute Idee, in Zukunft eine Festplatte oder einen Cloud Service zu verwenden. Die Dateiwiederherstellung ist nicht Ihre einzige Aufgabe. Noch wichtiger ist, dass Sie die Ransomware entfernen möchten. Verwenden Sie dafür die automatischen Malware-Entfernungstools Spyhunter oder Hitman. Sie scannen das System des Computers, um sicherzustellen, dass keine Reste des Virus im System bleiben. Eine manuelle Entfernungsanleitung für den Zepto Virus finden Sie nachfolgend.

Zepto Ransomware Schnelle Links

- Über die Zepto Ransomware

- Wie wird die Zepto Ransomware verbreitet?

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich Zepto Ransomware mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von Zepto virus ab.

- Shritt 3. Stellen Sie die von Zepto ransomware betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Programme zur automatischen Entfernung von Malware

(Win)

Hinweis: Spyhunter findet Parasiten wie Zepto Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Zepto Ransomware und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich Zepto Ransomware mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Zepto ransomware in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von Zepto virus ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Zepto Ransomware in Verbindung stehen, zu entfernen.

Shritt 3. Stellen Sie die von Zepto ransomware betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Zepto virus, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow Explorer

Der Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.

Der Text der die Arbeitsweise des Trojaners beschreibt ist widersprüchlich. Überschreibt der Trojaner nun die Originaldatei und benennt sie anschließend um oder erzeugt er eine neue Datei und löscht die Originaldatei. Im Text steht überschreiben und löschen.

also bei Verwendung von Reimage wäre ich vorsichtig, ausser man will Geld verlieren und sich noch mehr ärgern.

https://ingoboettcher.wordpress.com/2015/01/12/reimage-repairnoch-jemand-geld-zuviel/

Reimage ist einzelne Programm (meines Wissens), das Systemdateien beschädigt/gelöscht automatisch neu lädt. Es ist ganz anders als normale Antivirus- und Anti-Malware-Programm, das entweder versuchen kann, zu „reparieren“ Datei oder zu löschen. Der Beitrag deckt nicht den Unterschied.

Reimage is single program (in my knowledge) that re-downloads corrupted/deleted system files automatically. It is very different from regular antivirus and anti-malware program, that can either try to „repair“ file or delete it. The post does not cover the difference.