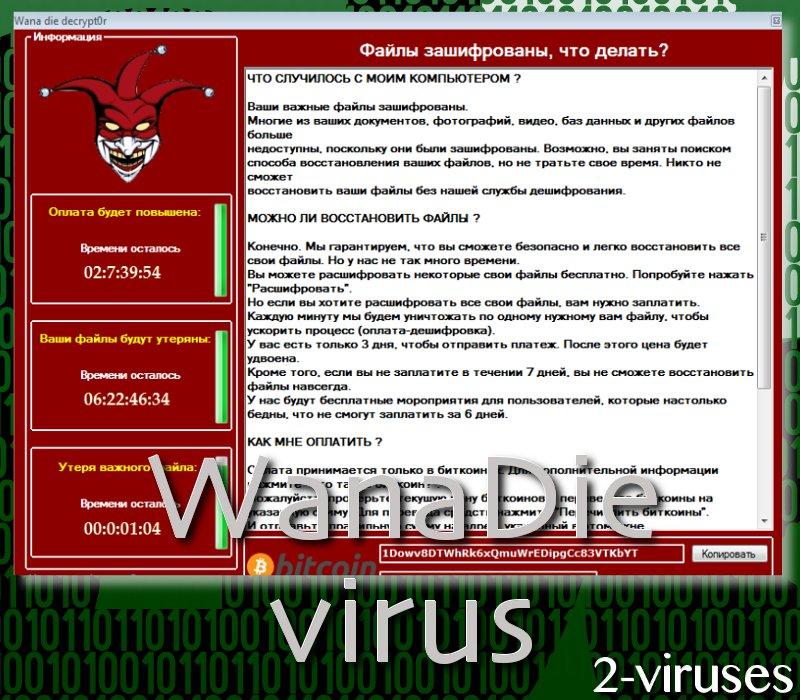

Der Ransomware-Virus WanaDie ist ein weiterer Trittbrettfahrer der WannaCry-Krypto-Malware. Im Unterschied zum originalen Schädling basiert diese schlechte Kopie wie so viele Möchtegern-Erpressungstrojaner lose auf dem Opensource-Projekt Hidden-Tear. Viele beliebte Security-Tools erkennen bereits seine Nutzlast wndi.exe als bösartig und bieten deren sofortige Entfernung an. Hinzu kommt, das diese Infektion von der TV-Serie Mr. Robot inspiriert ist. Genau wie FSociety verfügt die Krypto-Malware WanaDie über ein Logo mit einem Joker, der in einer Folge von Mr. Robot zu sehen war. Das ist nicht das erste Mal, dass Hacker diese TV-Serie in ihren bösartigen Plänen nutzen.

Genauere Untersuchung des WanaDie-Krypto-Virus

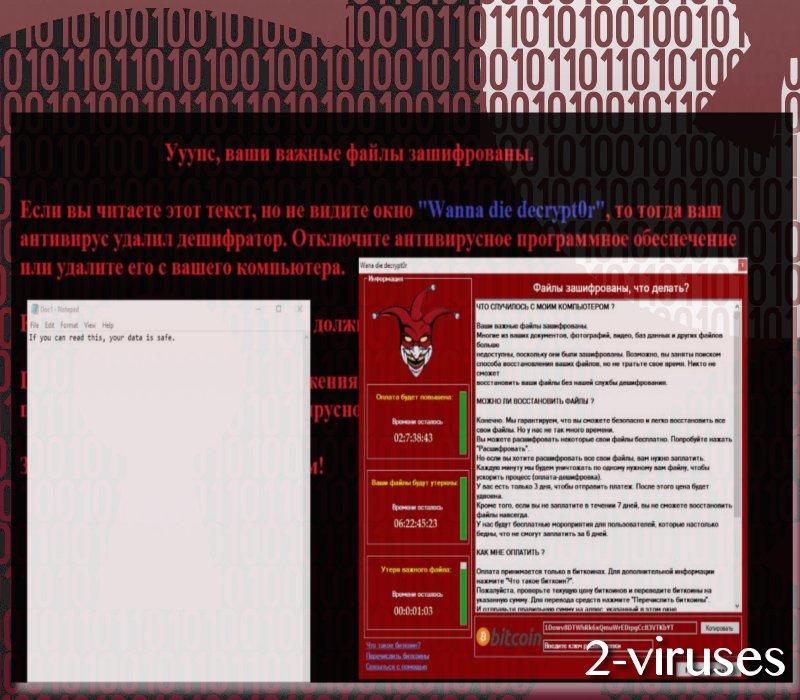

Laut abgeschlossener Analyse (VirusTotal scan) befindet sich die Ransomware WanaDie möglicherweise noch in der Entwicklung, da sie keine Dateien verschlüsselt und sehr viele Grammatikfehler in der Lösegeldforderung aufweist. Der Schädling modifiziert die Desktop-Hintergründe und ruft ein spezielles Fenster namens „Wana die decrypt0r“ auf. Alle Informationen sind auf Russisch verfasst. Das bedeutet also, dass Russisch sprechende Nutzer als potenzielle Opfer im Visier sind. Darüber hinaus haben wir Grund zur Annahme, dass es sich bei diesem Schädling um das neue Projekt der Autoren von CryptoWall handelt.

Diese Trittbrettfahrer-Ransomware von WannaCry sollte die Endung .wndi an die Dateien anfügen, die sie verschlüsselt. Basierend auf der Untersuchung sollte diese Malware (falls vollständig funktional) Dateien mit den Algorithmen AES und SHA-256 verschlüsseln. Da die Ransomware jedoch anscheinend nicht vollständig lauffähig ist, führt die Dateienverschlüsselung nicht durch. Des Weiteren kann es sich bei Ihrer Nutzlast auch um WannaDecrypt0r.exe handeln. Die Ransomware (Rise and evolution of ransomware attacks) würde diese Datei-Typen angreifen: .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dt, .DT, .dt, .ged,. hbk, .hbk, .htm, .html, .key, .keychain, .md, .pps, .ppt, .pptx, .sdf, .tar, .tax2014, .tax2015. Insgesamt sind potenziell 41 Endungen betroffen.

Es ist nicht das erste Mal, dass Möchtegern-Hacker von erfolgreicheren Erpressungstrojanern kopieren. Zum Beispiel hat der Globe-Virus viele Globe-Imposters, die von seinem Erfolg profitieren möchten.

Im Moment gibt es keinen Grund, sich großartig Sorgen wegen Infektion mit diesem Virus zu machen. Da er keine Dateien verschlüsselt, werden die Hacker keinen Nutzen daraus ziehen. Deshalb werden sie kein Lösegeld fordern können. Wenn der Kryptovirus WanaDie vollständig funktionieren würde, hätten die Opfer sieben Tage, um eine Zahlung zu leisten. Nach den ersten drei Tagen würde sich das Lösegeld verdoppeln.

Entschlüsselung von Ransomware und andere verwandte Aspekte

Obwohl der WanaDie-Virus im Moment keine Dateien verschlüsselt, könnte er irgendwann damit beginnen. Wenn Sie sich mit einer vollständig funktionierenden Version anstecken, kontaktieren Sie bitte Sicherheitsforscher und informieren diese über die die neue Bedrohung. Sogar wenn Ihre Dateien verschlüsselt werden, sollten Sie vermeiden, das Lösegeld zu bezahlen, da dies nie richtig ist. Die Hacker könnten Ihre Dateien beschädigt lassen und Sie würden grundlos bedeutende Bitcoin-Summen vergeuden.

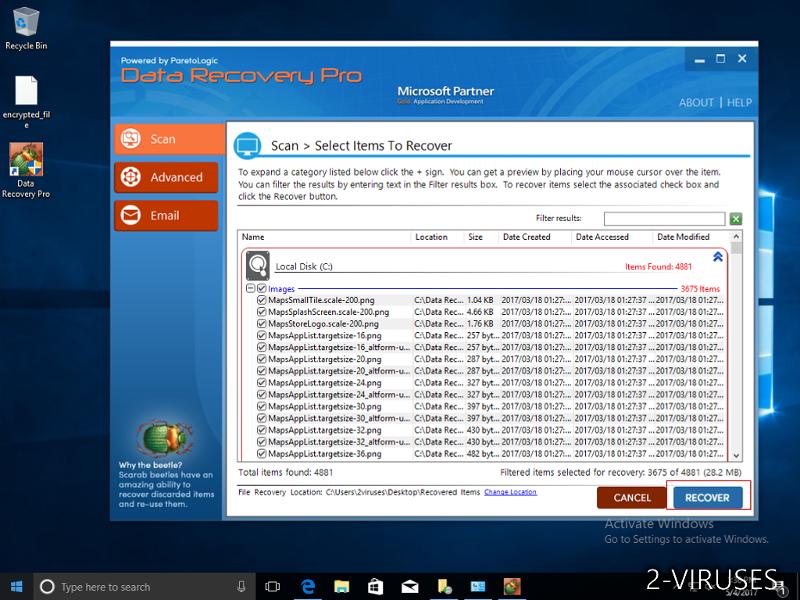

Es könnte gut sein, dass ein kostenloses Entschlüsselungs-Tool für diesen Schädling veröffentlicht wird. Hinzu kommt, dass es weitere Methoden zur Entschlüsselung der Dateien gibt. Zum Beispiel können die Opfer universelle Tools zur Rettung ihrer Daten verwenden. Die viel versprechendste Methode ist jedoch, die Dateien aus einem Back-up-Speicher zu holen. Leider laden nicht alle Leute ihre Dateien zu diesen Dienstleistern hoch. Wenn Sie das tun, sind diese Kopien für den Fall geschützt, dass die Originalversionen nicht mehr verfügbar sind oder verschlüsselt werden.

Methoden, wie Ransomware übertragen werden kann

Eine der am meisten verbreiteten Techniken, um Ransomware zu verteilen, ist Malspam (Beispielsweise im Falle von Locky). Diese Methode beruht auf E-Mails mit potenziell gefährlichen Anhängen oder Links. Deshalb ist es wichtig, wachsam zu sein. Laden Sie keine Dateien von unbekannten Absendern herunter. Darüber hinaus können sich Leute mit Kryptoviren anstecken, wenn sie mit Pop-ups interagieren.

Wenn Sie auf eine zufällige Werbung klicken, könnte der Hacker die Gelegenheit erhalten, Malware in Ihr Betriebssystem einzuschleusen. Die Gauner können nicht nur Ihre Online-Aktivität überwachen, sondern sie können sogar Ransomware in die Geräte implantieren. Und schließlich sollten Sie Ihr RDP schützen: Auf diesem Weg gelangt Ransomware auch ins System.

Wenn Sie sich Sorgen um den Zustand Ihres Systems machen, raten wir Ihnen dazu, sich zusätzliche Hilfe zu holen. Sie sollten ein Anti-Malware-Tool installieren, das Sie vor Schaden bewahrt. Zum Beispiel kann Ihnen Spyhunter bestimmt dabei helfen frei von Malware zu bleiben.

Wanadie Schnelle Links

- Genauere Untersuchung des WanaDie-Krypto-Virus

- Entschlüsselung von Ransomware und andere verwandte Aspekte

- Methoden, wie Ransomware übertragen werden kann

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich WanaDie mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von WanaDie ab.

- Shritt 3. Stellen Sie die von WanaDie betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Programme zur automatischen Entfernung von Malware

(Win)

Hinweis: Spyhunter findet Parasiten wie Wanadie und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Wanadie und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich WanaDie mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Wana die decrypt0r virus in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von WanaDie ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Wana die decrypt0r virus in Verbindung stehen, zu entfernen.

Shritt 3. Stellen Sie die von WanaDie betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Wana die decrypt0r virus, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow Explorer

Der Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.