Ransomwared ist ein neuer Kryptovirus, den Malware-Forscher Ende Dezember 2018 entdeckt haben. Der Name kommt von der Dateiendung, die dieser Erpressungstrojaner verwendet, um verschlüsselte Dateien zu kennzeichnen (‚.ransomwared‘). Wie Sie sicherlich wissen, profitiert ein derartiger Schädling von den Zahlungen, die seine Opfer tätigen, um einen Dechiffrierschlüssel für die durch den Virus gesperrten Daten zu bekommen.

Ransomwared Virus Schnelle Links

- Wie funktioniert der Ransomwared-Virus?

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich Ransomwared-Virus mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von Ransomwared-Virus ab.

- Shritt 3. Stellen Sie die von Ransomwared-Virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

(Win)

Hinweis: Spyhunter findet Parasiten wie Ransomwared-Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Ransomwared-Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Inzwischen sind Computerbesitzer mit virtuellen Viren vertraut und wissen, wie man Infektionen vermeidet. Außerdem werden Kryptoviren derzeit von Krypto-Minern ersetzt. Deshalb müssen die Entwickler des Erpressungstrojaners eine ziemliche Show veranstalten, um die Opfer so erschrecken, dass sie lieber Kriminellen Geld geben, als nach anderen Lösungen zu suchen. Der Ransomwared-Virus verwendet typische Scareware-Methoden, beispielsweise eine Pop-up-Lösegeldforderung, Markieren verschlüsselter Dateien mit einer Endung usw.

Egal, was die Hacker behaupten, Cybersecurity-Experten haben bereits einen Weg gefunden, wie Sie mit dem Ransomwared-Kryptovirus infizierte Dateien kostenlos entsperren können. Wenn Sie sich gerade mit dieser berüchtigten Malware beschäftigen, lesen Sie bitte unseren Artikel weiter, um herauszufinden, welche Wiederherstellungsmethode für Sie am besten geeignet ist, und was Sie tun müssen, damit der Erpressungstrojaner nie wieder Ihren PC infiziert.

Wie funktioniert der Ransomwared-Virus?

Der Name Ransomwared-Virus gibt bereits die Kategorie an, zu der dieser Schädling gehört: Ransomware. Sie haben vielleicht von diesen Krypto-Infektionen gehört, z. B. GandCrab, WannaCry und Locky. Sie funktionieren alle nach demselben Prinzip: Computersicherheit beeinträchtigen, sich fest auf einem Computer einnisten, persönliche Dateien sperren und vom Opfer eine Zahlung für den Entschlüsselungscode verlangen. Obwohl die Vorgehensweise bei allen Erpressungstrojanern identisch ist, gibt es einige visuelle und technische Unterschiede, die den Ransomwared-Kryptovirus aus der Masse herausheben.

Wenn der Erpressungstrojaner Ransomwared in ein Windows-System eindringt (Mac OS-Computer sind dagegen immun), unternimmt er alles, um unbemerkt zu bleiben, damit die Installationsprozedur nicht unterbrochen wird. Der Schädling legt bösartige Dateien in diversen Systemverzeichnissen an, verändert Registry-Einträge und beendet sogar Antivirenprogramme. Erst danach scannt der Kryptovirus den gesamten Computer und sucht nach Zieldateien, wie Bildern, Videos und Musik. Dann verschlüsselt er diese mit einem Symmetrischen DES-Algorithmus. Das Scannen ist notwendig, damit keine Systemdateien verschlüsselt werden. Auf diese Weise kann das Opfer noch das Lösegeld bezahlen. An die betroffenen Dateien wird die Endung .ransomwared hinzugefügt. So wird z. B. ‚file1.mp3‘ zu ‚file1.mp3.ransomwared‘.

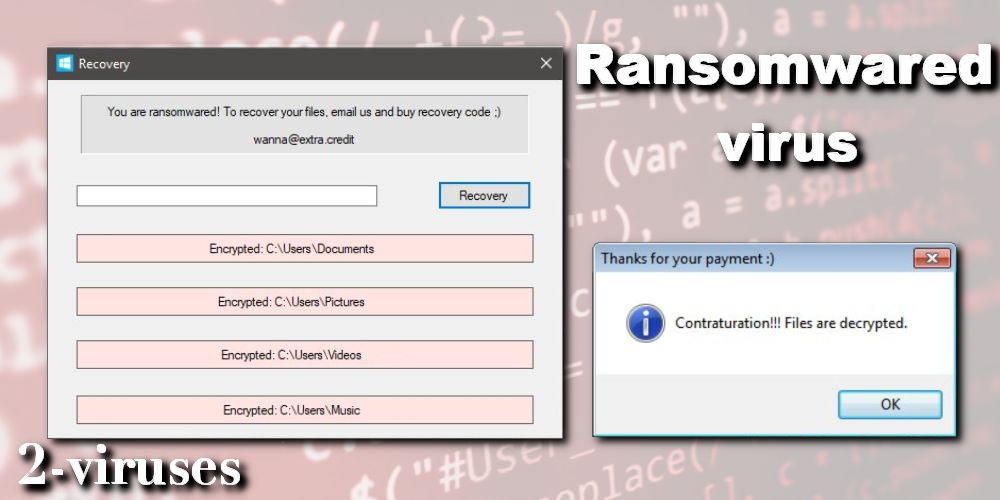

Danach schließt Ransomwared Ransomware die Invasion ab und präsentiert dem Opfer eine Pop-up-Lösegeldforderung, in der es heißt:

Wiederherstellungsmaßnahmen

Sie wurden „geransomwared“. Um Ihre Dateien wiederherzustellen, senden Sie uns eine E-Mail und kaufen den Wiederherstellungscode: [email protected]

Die Verbrecher verlangen, dass sich der Benutzer an sie wendet, um den Wiederherstellungsschlüssel zu erhalten, der nicht kostenlos zu haben ist. Es ist nicht bekannt, wie viel Geld die Ransomwared-Macher fordern. Der Betrag liegt erfahrungsgemäß zwischen einigen hundert und mehreren tausend Dollar, aus Gründen der Anonymität zahlbar in einerKryptowährung. Wir raten dringend davon ab, zu bezahlen, egal wie klein der Betrag ist, da Hacker damit finanziert werden, die dann ihre Malware verbessern und weiter verbreiten können.

Obwohl der Schädling erst vor Kurzem vom Malware-Forscher Leo entdeckt wurde, verwendete laut dem Cybersecurity-Profi @struppigel eine recht ähnliche Ransomware namens bereits vor Monaten den gleichen String. Es ist jedoch nicht bekannt, ob es sich bei dem aktuellen Ransomwared-Virus um eine verbesserte Version eines älteren Schädlings oder um ein eigenständiges Projekt handelt. Weitere Infos bei Virustotal.com.

Wie verbreitet sich Ransomwared Cryptovirus und wie kann man sich schützen?

Genau wie anderen Krypto-Infektionen geht dem Erpressungstrojaner Ransomwared Malspam voraus. Das Darkweb ist voll mit geklauten E-Mail-Adressen, die von jedem gekauft werden können, was sehr hilfreich für die Verbreitung von Viren ist. Die Hacker kaufen einen Haufen Mail-Adressen, an die sie eine mit Social-Engineering-Techniken verfasste Nachricht senden, die ein Attachment mit dem Ransomware-Installer enthält, der wie eine gewöhnliche .docx- oder pdf-Datei aussieht. Eine solche Phishing-Mail kommt in der Regel von einem unbekannten Absender, ist sehr kurz, obskur gehalten und fordert zum Öffnen des Attachments auf, um weitere Informationen zu erhalten.

Manchmal sehen diese E-Mails wie echt aus und schienen von Behörden, Polizei, Banken, Kliniken, Kollegen, Arbeitgebern oder sogar Freunden zu stammen. Sobald das Opfer die Datei öffnet und die Makros aktiviert (die zum Anzeigen des Inhalts erforderlich sind), wird Ransomwared-Virus installiert, dann erfolgt mittels im Hintergrund laufender Prozesse die vollständige Kompromittierung des Systems durch Ransomware.

Um dies zu verhindern, sollten Sie unbedingt lernen, wie man Schädliche E-Mails erkennt und auch weitere Sicherheitsmaßnahmen wie Anti-Malware-Programme in Betracht ziehen. Wir haben dazu den ultimativen Schutzleitfaden gegen Ransomware zusammengestellt, der sich dabei als sehr nützlich erweisen kann.

So entfernen Sie den Ransomwared-Virus und stellen die Dateien wieder her

Dank des Malware-Experten @demonslay335 kann man den Ransomwared-Virus entschlüsseln. Das offizielle Tool zum Entsperren befindet sich zwar noch nicht auf NoMoreRansom.org, aber wenn Sie @demonslay335 kontaktieren und freundlich darum bitten, hilft er Ihnen vielleicht.

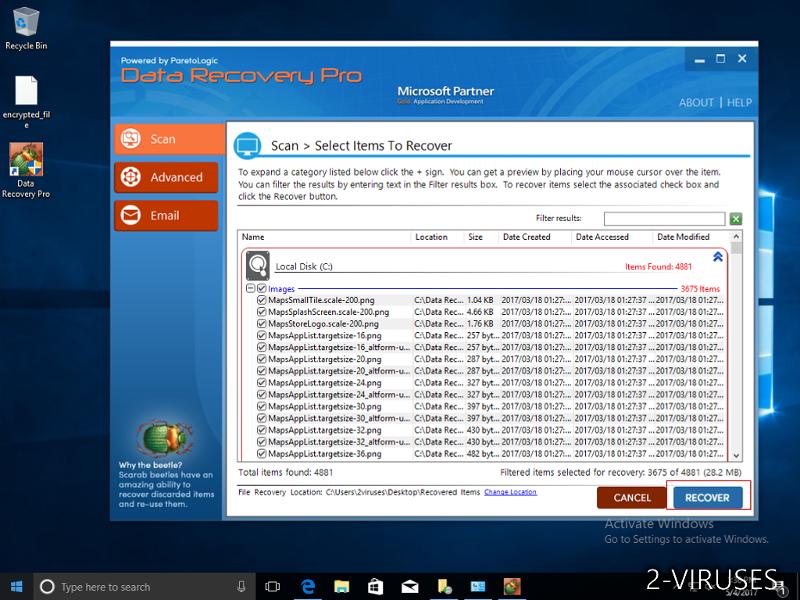

Wenn Sie ein sehr verantwortungsbewusster Computerbenutzer sind und regelmäßig Backups erstellen, gibt es eine andere Methode, um diese Situation zu bereinigen. Sie können Ihre Dateien und Ihr virenfreies System von einem Wiederherstellungspunkt wiederherstellen, der direkt vor der Infektion liegt, wenn Sie über Back-ups verfügen. Allerdings ist diese Lösung nicht für diejenigen geeignet, die Daten wiederherstellen möchten, die mit der Erweiterung .ransomwared gekennzeichnet sind und nicht gesichert wurden. Wenn die Dateien für Sie keine Rolle spielen oder Sie kein Antivirus-Produkt verwenden möchten, fahren Sie mit der vollständigen Systemwiederherstellung fort.

Um sicherzustellen, dass das wiederhergestellte System beziehungsweise nach der Entschlüsselung mit einem speziellen Code sauber ist, empfehlen wir einen kostenlosen Scan mit Anti-Spyware-Software durchzuführen, z. B. Spyhunter. Diese Tools zum Entfernen von Malware informieren Sie über den aktuellen Status Ihres Systems sowie über vorhandene Viren, welche einfach beseitigt werden können. Befolgen Sie dazu einfach die angegebenen Anweisungen. Die ausführlichen Erklärungen und visuellen Anweisungen zum Entfernen des Ransomwared-Virus und zum Wiederherstellen infizierter Dateien finden Sie am Ende dieses Beitrags.

Programme zur automatischen Entfernung von Malware

Spyhunter zur Entfernung von Malware herunterladen

(Win)Hinweis: Spyhunter findet Parasiten wie Ransomwared Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

Combo Cleaner zur Entfernung von Malware herunterladen

(Mac)Hinweis: Combo Cleaner findet Parasiten wie Ransomwared Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich Ransomwared-Virus mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Ransomwared-Virus in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von Ransomwared-Virus ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Ransomwared-Virus in Verbindung stehen, zu entfernen.

Shritt 3. Stellen Sie die von Ransomwared-Virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Ransomwared-Virus, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow ExplorerDer Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.