Der Bud-Virus ist ein Krypto-Malware-Muster, das zum ersten Mal im September 2017 aufgetreten ist. Obwohl es sich bei den Infektionen in jüngster Zeit, wie InfinityLock oder der BlackHat-Ransomware, nicht um die ausgefeiltesten Krypto-Viren handelt, die wir untersucht haben, stellen sie dennoch eine Bedrohung für Computer-Besitzer dar. Wie vielleicht bereits wissen, war 2017 ein außerordentliches Jahr für Hacker, da die Verbreitung von Erpressungstrojanern in beeindruckende Höhen geschnellt ist (https://blog.barkly.com/ransomware-statistics-2017). Wenn Sie sehr viele Daten auf Ihrer Festplatte abgespeichert haben, dann könnten diese Infektionen es darauf abgesehen haben, diese Dateien zu zerstören und ein Lösegeld für deren Entschlüsselung zu fordern. Die jüngst entdeckte Infektion kann daran erkannt werden, dass sie Dateiendung .bud für alle verschlüsselten Dateien benutzt. Zur Verschlüsselung wird eine AES-Chiffre eingesetzt.

Zusätzliche Informationen über den Bud-Krypto-Virus

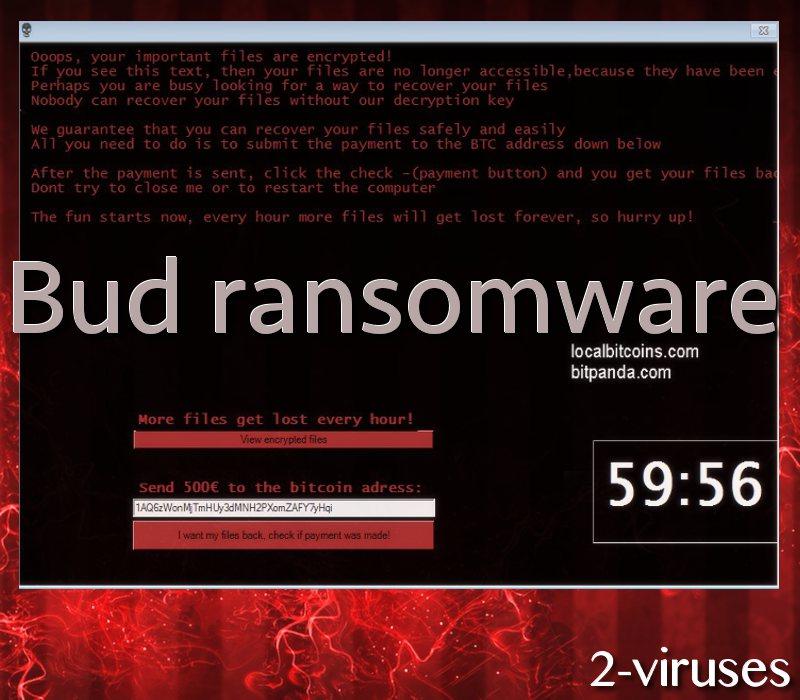

Der Bud-Computer-Virus zeigt einen originalen Sperrbildschirm an, der mit einer abgedroschenen Phrase beginnt: „Uups, Ihre wichtigen Dateien sind verschlüsselt!“ Die Lösegeldforderung gibt keinen Aufschluss darüber, wie man die Hacker kontaktieren könnte. Tatsächlich steht dort nur, dass 500 Euro als Lösegeld erwartet würden. Naturgemäß fordern Hacker, dass die Zahlungen über das Bitcoin-System erfolgen sollen (Why do hackers want payments through bitcoins?). Gemäß dem aktuellen Wechselkurs entspricht dieser Euro-Betrag 0,15308 BTC. Darüber hinaus ist es unüblich, das Lösegeld in Euro zu fordern: Schwerer und CryptoJacky sind Erpressungstrojaner, die Euro statt Dollar fordern.

Normalerweise heißt es, dass die Opfer nach der Zahlung des Lösegelds die Hacker via E-Mail kontaktieren sollen. Nichtsdestotrotz bieten die Autoren der Bud-Malware nur einen Button mit der Aufschrift „Ich will meine Dateien zurück, überprüfe ob Zahlung erfolgt ist!“ an. Da der Sperrbildschirm, die Leute am Zugang zum Desktop hindert, gibt es eine Schaltfläche „Verschlüsselte Dateien betrachten“, die ihnen ermöglicht, ihre verschlüsselten Dateien zu sehen. Der Erpressungstrojaner betont, dass jede Stunde weitere Dateien verschlüsselt werden. Den Opfern wird vermutlich eine Frist von ein paar tagen eingeräumt, um den Hackern Bitcoins zu senden, aber wir hoffen, dass die Leute das Lösegeld nicht bezahlen müssen (Ransomware attack: should you pay?).

Die vermutlich nach der Lösegeldzahlung zur Wiederherstellung gedachte Schaltfläche könnte vielleicht ohne jede Funktion sein. Das heißt, selbst wenn Sie Bitcoins kaufen und diese großzügig an die Hacker weiterleiten, könnten Ihre Dateien weiterhin verschlüsselt bleiben. Da die Hacker keinerlei Kontaktinformationen hinterlassen haben, werden Sie keine Möglichkeit haben, sie zu kontaktieren und eine Erklärung zu verlangen. Denken Sie daran, dass Hacker kriminelle Personen sind und wenig Interesse besitzen, den Nutzern zu helfen: Geld ist alles, was sie interessiert.

Erpressungstrojaner: Wie man mit ihnen umgeht

Es gibt eine richtige Methode, wie man mit Erpressungstrojanern umgeht. Security-Experten betonen, dass man niemals Lösegeld bezahlen sollte, weil dies die Hacker ermuntert, weitere dieser Viren zu produzieren. Es zieht immer mehr kriminelle Personen in die Ransomware-Industrie. Mittlerweile haben Personen, die selbst keine Malware programmieren können, dank Ransomware-Diensten, im Internet die Möglichkeit, einfach einen fertigen Virus von der Stange zu kaufen und ihn mit Gewinn weiterzuverbreiten. Wir hoffen, dass keiner unserer Leser Interesse zeigt, bei solchen Cyber-Verbrechen mitzumachen.

Einer der besten Wege, um die Hacker auszutricksen, ist es, Daten an mehr als einem Ort zu sichern. Zum Beispiel könnten Ihre Originaldateien auf Ihren Festplatten liegen und Kopien davon geschützt auf USB-Sticks und Back-up-Speichern. Wenn Sie eine ordentliche Quelle haben, von der Sie Ihre Dateien zurückholen können, dann gibt es keinen Grund, ein Lösegeld zu leisten. Manchmal werden spezielle Dekryptoren geschrieben, aber das braucht Zeit. Es gibt außerdem die Möglichkeit Daten aus Volumenschattenkopien wieder herzustellen. Jedoch löschen die meisten Erpressungstrojaner diese Kopien. Am Ende dieses Artikels erfahren Sie mehr über die Möglichkeiten zur Entschlüsselung.

Für den Bud-Krypto-Virus gibt es noch keinen Dekryptor. Wir können jedoch nicht ausschließen, dass Experten ein solches Tool veröffentlichen werden. Erpressungstrojaner können mittels Spammail-Kampagnen, Malware verseuchter Reklame oder Webseiten und sogar durch unsichere RDPs verteilt werden. Bitte ziehen Sie in Betracht, Dateien auf einen Back-up-Speicher hochzuladen, oder finden andere Wege, um wertvolle Dateien vor der Verschlüsselung zu schützen.

Bud Virus Schnelle Links

- Zusätzliche Informationen über den Bud-Krypto-Virus

- Erpressungstrojaner: Wie man mit ihnen umgeht

- Programme zur automatischen Entfernung von Malware

- Wie entferne ich Bud virus mit einer Systemwiederherstellung?

- Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

- Shritt 2. Schließen Sie die Entfernung von Bud virus ab.

- Shritt 3. Stellen Sie die von Bud virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Programme zur automatischen Entfernung von Malware

(Win)

Hinweis: Spyhunter findet Parasiten wie Bud Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Hinweis: Combo Cleaner findet Parasiten wie Bud Virus und hilft Ihnen dabei, diese kostenlos zu entfernen. limitierte Testversion verfügbar,

Wie entferne ich Bud virus mit einer Systemwiederherstellung?

Schritt 1. Starten Sie Ihren Computer im abgesicherten Modus mit Eingabeaufforderung neu.

für Windows 7 / Vista/ XP

- Start → Herunterfahren → Neu starten → OK.

- Drücken Sie immer wieder die F8-Taste, bis das Fenster mit den Erweiterten Startoptionen erscheint.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

für Windows 8 / 10

- Klicken Sie am Windows-Sperrbildschirm auf Ein/Aus. Halten Sie danach die Umschalttaste gedrückt und klicken Sie auf Neu starten.

- Wählen Sie Problembehandlung → Erweiterte Optionen → Windows-Starteinstellungen und klicken Sie dort auf Neu starten.

- Wählen Sie, nachdem das System geladen wurde, in den Starteinstellungen den abgesicherten Modus mit Eingabeaufforderung.

Stellen Sie Ihre Systemdateien und Einstellungen wieder her.

- Nach der Eingabeaufforderungsmodus geladen wurde, geben Sie cc restore ein und drücken Sie Enter.

- Geben Sie danach rstrui.exe ein und drücken Sie erneut Enter.

- Klicken Sie im nächsten Fenster auf „Weiter“.

- Wählen Sie einen verfügbaren Wiederherstellungspunkt aus, der vor dem Zeitpunkt, an dem Bud ransomware virus in Ihr System gelangte, liegt, und klicken Sie auf „Weiter“

- Um die Systemwiederherstellung zu starten, klicken Sie auf „Ja“.

Shritt 2. Schließen Sie die Entfernung von Bud virus ab.

Nachdem Sie Ihr System wiederhergestellt haben, empfehlen wir Ihnen, Ihren Computer mit einem Anti-Malware Programm, wie Spyhunter, zu scannen und alle betrügerischen Dateien, die mit Bud ransomware virus in Verbindung stehen, zu entfernen.

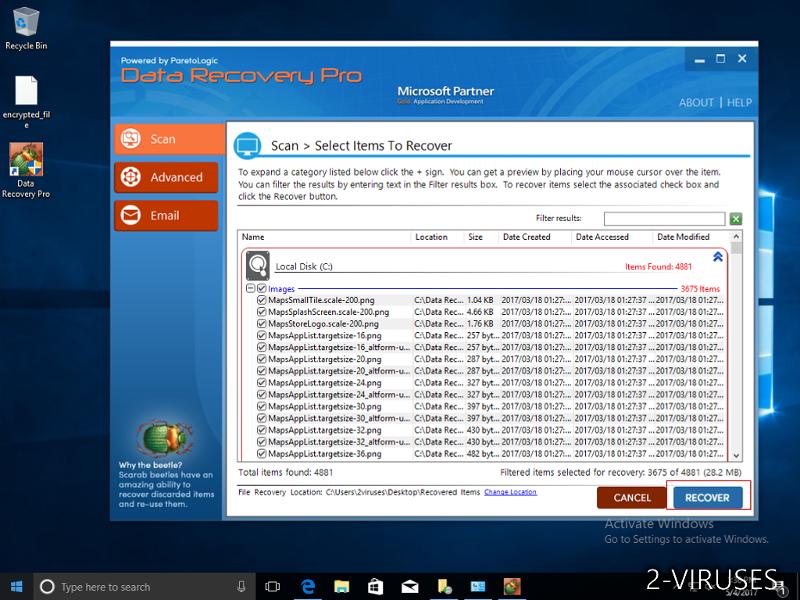

Shritt 3. Stellen Sie die von Bud virus betroffenen Dateien mit Hilfe einer Volumenschattenkopie wieder her

Falls Sie die Wiederherstellungsoption Ihres Betriebssystems nicht nutzen, besteht die Möglichkeit, Schattenkopie-Snapshots zu verwenden. Sie speichern Kopien Ihrer Dateien zum Zeitpunkt, an dem der Schnappschuss der Systemwiederherstellung erstellt wird. Normalerweise versucht Bud ransomware virus, alle vorhandenen Volumenschattenkopien zu löschen, weshalb diese Methode eventuell nicht auf allen Computern funktioniert. Das Schurkenprogramm könnte mit seinem Versuch aber scheitern.

Volumenschattenkopien stehen nur in Windows XP Service Pack 2, Windows Vista, Windows 7 und Windows 8 zur Verfügung. Es gibt zwei Möglichkeiten, um Ihre Dateien per Volumenschattenkopie wiederherzustellen: die Windows-Vorgängerversionen oder den Shadow Explorer.

a) Windows-VorgängerversionenKlicken Sie mit der rechten Maustaste auf eine verschlüsselte Datei und wählen Sie Eigenschaften > Vorgängerversionen (Karteireiter). Jetzt sehen Sie alle verfügbaren Kopien dieser Datei und den Zeitpunkt, an dem die Volumenschattenkopie gespeichert wurde. Wählen Sie die Version der Datei, die Sie wiederherstellen möchten, und klicken Sie auf „Kopieren“, falls Sie sie in einem bestimmten Verzeichnis speichern möchten, oder auf „Wiederherstellen“, falls Sie die bestehende, verschlüsselte Datei ersetzen möchten. Falls Sie sich zuerst den Inhalt der Datei ansehen möchten, klicken Sie auf „Öffnen“.

b) Shadow Explorer

Der Shadow Explorer ist ein Programm, das online kostenlos zur Verfügung steht. Sie können entweder eine Vollversion oder eine portierbare Version des Shadow Explorers herunterladen. Öffnen Sie das Programm. Wählen Sie in der obere linken Ecke das Laufwerk, auf dem sich die Datei, nach der Sie suchen, befindet. Jetzt sehen Sie alle Ordner dieses Laufwerks. Um einen ganzen Ordner wiederherzustellen, klicken Sie mit der rechten Maustaste darauf und wählen Sie „Exportieren“. Wählen Sie danach aus, wo der Ordner gespeichert werden soll.

Anmerkung: In vielen Fällen ist es leider nicht möglich, Dateien, die mit modernen Ransomwares infiziert wurden, wiederherzustellen. Ich rate Ihnen daher, vorbeugend eine gute Cloud-Backup-Software zu verwenden. Wir empfehlen Ihnen Carbonite, BackBlaze, CrashPlan oder Mozy Home.